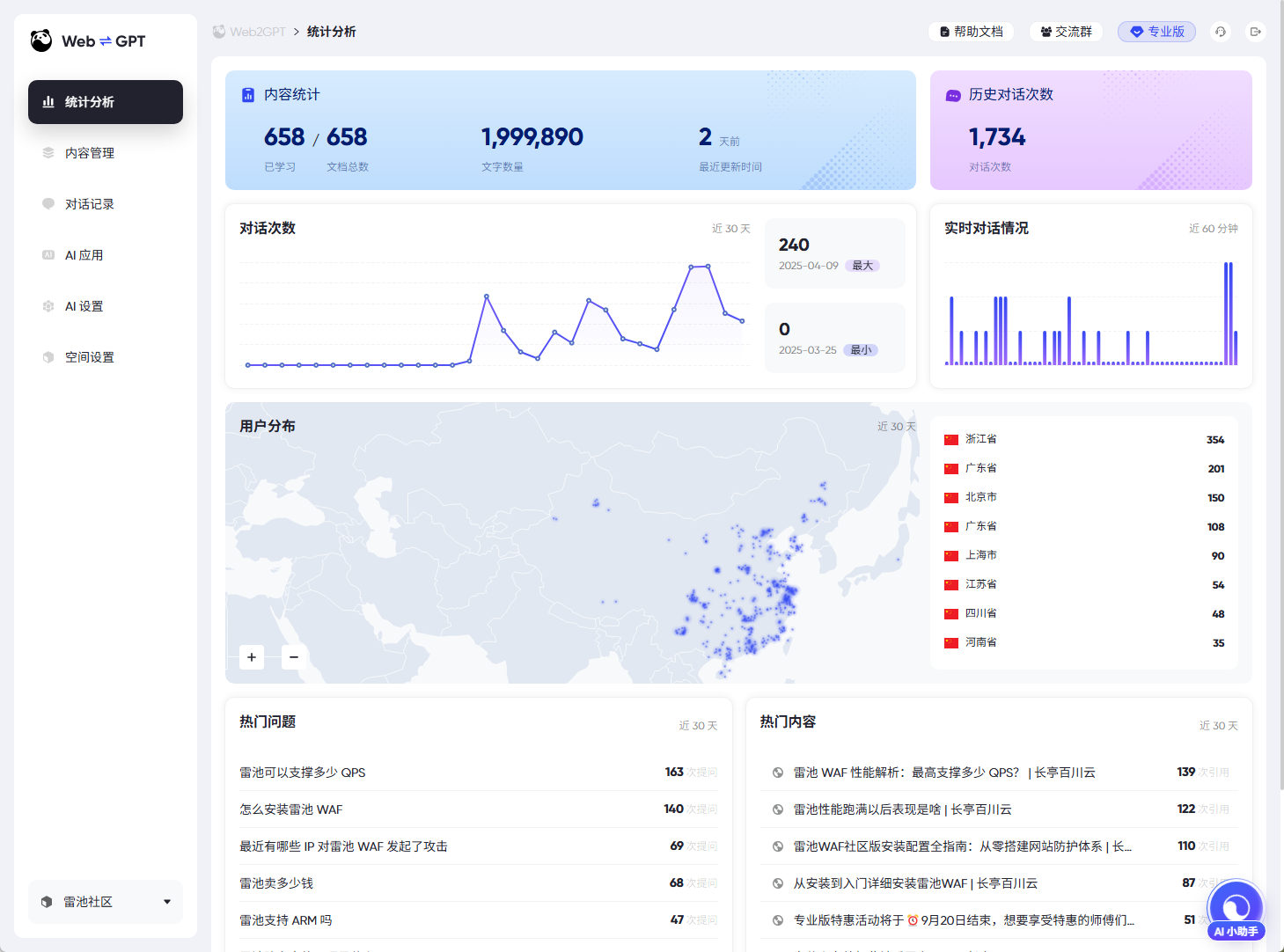

Web攻防-业务逻辑篇&短信验证码&劫持爆破回显&图片验证码&识别复用绕过&接口滥用

#图片验证码:

口令存在爆破,接口枚举调用,任意用户注册等安全问题

https://github.com/sml2h3/ddddocr

https://github.com/smxiazi/xp_CAPTCHA

https://github.com/smxiazi/NEW_xp_CAPTCHA

https://github.com/f0ng/captcha-killer-modified

案例1:图片验证码识别

案例2:弱口令登录爆破

案例3:验证码重复使用

其他:

1、删除验证码字段进行绕过

无案例演示,讲解说明

2、滑块验证码-宏命令

包括sign绕过 在后续JS逆向中有涉及Yakit热加载绕过等

https://blog.csdn.net/shuryuu/article/details/104576559

同理也可以适用在Token,sign在页面代码中自动获取自动填入后绕过验证

#短信验证码:

目标密码找回,任意用户登录,敏感操作验证安全问题

*验证码劫持

*验证码爆破

*验证码复用

*验证码不校验

*验证码明文回显

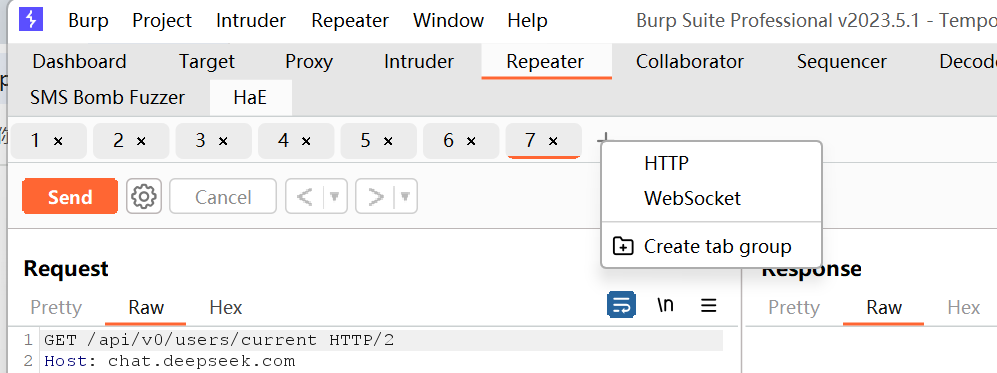

#短信接口测试

https://github.com/yuziiiiiiiiii/SMS_Bomb_Fuzzer